Дата последнего изменения: 13.11.2024

- Описание курса

-

Виртуальная машина BitrixVM v9.x

- Что нового

- Установка «1С-Битрикс: Веб-окружение» — Linux (BitrixEnv)

- Запуск виртуальной машины BitrixVM

- Установка и перенос продуктов «1С-Битрикс» в BitrixVM/BitrixEnv

- Типовые ошибки при установке

-

1. Управление серверами пула (1. Manage servers in the pool)

- 1. Перезапуск хоста (1. Reboot host)

- 2. Обновление пакетов на хосте (2. Update packages on host)

- 3. Смена пароля пользователя bitrix (3. Change 'bitrix' user password on host)

- 4. Настройка таймзоны в пуле (4. Configure pool timezone)

- 5. Удаление конфигурации пула (5. Remove pool configuration)

- 6. Обновление PHP, MySQL, PostgreSQL (6. Update PHP, MySQL, PostgreSQL)

-

2. Управление локальным сервером (2. Configure localhost settings)

- 1. Изменение имени хоста (1. Configure hostname)

- 2. Настройка IP-адреса сервера через DHCP (2. Configure network interface via DHCP)

- 3. Настройка IP-адреса сервера вручную (3. Configure network inteface manually)

- 4. Перезагрузка сервера (4. Reboot server)

- 5. Выключение сервера (5. Shutdown server)

- 6. Обновление локального сервера (6. Update server)

- 3. Настройка службы MySQL для пула (3. Configure MySQL service for the pool)

- 4. Настройка службы Memcached для пула(4.Configure Memcached service for the pool)

- 5. Управление Sphinx (5. Configure Sphinx service for the pool)

- 6. Настроить сервис Push/RTC (6. Configure Push/RTC service for the pool)

- 7. Настроить сервис Конвертер файлов (7. Configure Transformer service)

-

8. Управление сайтами (8. Configure pool sites)

- 1. Создание сайта (1. Create a site)

- 2. Удалить сайт (2. Delete a site)

- 3. Настройка задач cron (3. Change a site'a cron settings)

- 4. Настройка SMTP (4. Change a site's e-mail settings)

- 5. Настройка https на сайте (5. Change a site's https settings)

- 6. Настройка nginx для работы с композитом (6. Configure nginx to use composite cache)

- 7. Настроить NTLM авторизацию (7. Configure NTLM auth for sites)

- 8. Показать сайты с ошибками (8. Show sites with errors)

- 9. Управление веб-серверами (9. Manage pool web servers)

- 10. Фоновые задачи (10. Background pool tasks)

-

Дополнительные настройки BitrixVM/BitrixEnv

- Изменение стандартных настроек BitrixVM без отключения автоподстройки

- Увеличение дискового пространства BitrixVM

- Подключение Swap-раздела

- Ручная настройка memcached

- Выполнение всех агентов на Cron

- Опции монтирования

- Подключение IDE

- Исходные коды пакетов

- Ручное включение php-расширений

- Настройка проксирования в BitrixVM

- BitrixVM API для провайдеров

- Как сделать образ BitrixVM для клонирования

- Из чего состоит BitrixVM

-

Архив

-

Виртуальная машина BitrixVM v7.x (архив)

- Что нового?

- Установка «1С-Битрикс: Веб-окружение» - Linux (BitrixEnv)

- Словарь

- Запуск виртуальной машины BitrixVM

- VMBitrix.CRM

- Установка и перенос продуктов «1С-Битрикс» в BitrixVM/BitrixEnv

- Типовые ошибки при установке

-

1. Управление серверами пула (1. Manage servers in the pool)

- 1. Добавление нового хоста в пул (1. Add new host to the pool)

- 2. Удаление хоста из пула (2. Remove host from the pool)

- 3. Перезапуск хоста (3. Reboot host)

- 4. Обновление пакетов на хосте (4. Update packages on host)

- 5. Смена пароля пользователя bitrix (5. Change 'bitrix' user password on host)

- 6. Настройка таймзоны в пуле (6. Configure pool timezone)

- 7. Удаление конфигурации пула (7. Remove pool configuration)

- 8. Обновление PHP и MySQL (8. Update PHP and MySQL)

- 9. Изменить имя хоста (9. Change hostname)

- 10. Использование бета-версии BitrixEnv (10. Enable or disable bitrix-env beta versions)

-

2. Управление локальным сервером (2. Configure localhost settings)

- 1. Изменение имени хоста (1. Configure hostname)

- 2. Настройка IP-адреса сервера через DHCP (2. Configure network interface via DHCP)

- 3. Настройка IP-адреса сервера вручную (3. Configure network inteface manually)

- 4. Перезагрузка сервера (4. Reboot server)

- 5. Выключение сервера (5. Shutdown server)

- 6. Обновление локального сервера (6. Update server)

- 7. Использование бета-версии BitrixEnv (7. Enable or disable bitrix-env beta versions)

-

3. Настройка службы MySQL для пула (3. Configure MySQL service for the pool)

- 1. Обновить настройки для всех MySQL-серверов (1. Update settings for all MySQL servers)

- 2. Изменить пароль пользователя root для MySQL (2. Change password for MySQL root user)

- 3. Остановить/Запустить службу MySQL на сервере (3. Stop/Start MySQL service on the server)

- 4. Создать slave MySQL-сервер (4. Create MySQL slave)

- 5. Смена master сервера MySQL (5. Change master MySQL server)

- 6. Удаление slave сервера MySQL (6. Remove slave MySQL server)

- 4. Настройка службы Memcached для пула(4.Configure Memcached service for the pool)

- 5. Мониторинг (5. Configure pool monitoring)

-

6. Управление сайтами (6. Configure pool sites)

- 1. Создание сайта (1. Create site)

- 2. Удалить сайт (2. Delete site)

- 3. Настройка задач cron (3. Change cron tasks on site)

- 4. Настройка SMTP (4. Change e-mail settings on site)

- 5. Настройка https на сайте (5. Change https settings on site)

- 6. Настройка резервного копирования сайта (6. Change backup settings on site)

- 7. Настройка NTLM-авторизации на всех сайтах (7. Configure NTLM auth for all sites)

- 8. Настройка xmppd|smtpd сервисов для сайта (8. Configure optional services (xmppd|smtpd) for site)

- 9. Настройка nginx для работы с композитом (9. Configure nginx for composite)

- 10. Настроить опции сайта (10. Configure site options)

- 11. Сайты с ошибками (11. Show sites with errors)

- 7. Управление Sphinx (7. Configure Sphinx service for the pool)

- 8. Управление веб-серверами (8. Manage pool web servers)

- 9. Настроить сервис Push/RTC (9. Configure Push/RTC service for the pool)

- 10. Фоновые задачи (10. Background pool tasks)

- 11. Настроить сервис «Конвертер файлов» (11. Configure Transformer service)

-

Дополнительные настройки BitrixVM/BitrixEnv

- Изменение стандартных настроек BitrixVM без отключения автоподстройки

- Увеличение дискового пространства BitrixVM

- Подключение Swap-раздела

- Ручная настройка memcached

- Исправление ошибок в старых сайтах с кодировкой windows-1251

- Корректное монтирование Windows-ресурсов

- Выполнение всех агентов на Cron

- Опции монтирования

- Подключение IDE

- Исходные коды пакетов (начиная с версии 7.3.0!)

- Ручное включение php-расширений

- Настройка проксирования в BitrixVM

- BitrixVM API для провайдеров

- Конфигурация и настройка web-кластера

- Как сделать образ BitrixVM для клонирования

-

Виртуальная машина BitrixVM v5.x (архив)

- Установка «1С-Битрикс: Веб-окружение» - Linux 5.x

- Запуск виртуальной машины BitrixVM

- Перенос продукта «1C-Битрикс» на виртуальную среду BitrixVM/BitrixEnv

-

Управление хостами (Manage Hosts in the pool)

- Добавление нового хоста в пул (Add new host in the pool)

- Удаление хоста из пула (Delete host from pool)

- Перезапуск хоста (Reboot host)

- Обновление BitrixEnv на хосте (Update BitrixEnv on host)

- Смена пароля пользователя bitrix (Change password for bitrix user on host)

- Настройка таймзоны в пуле (Configure timezone in the pool)

- Обновление PHP и MySQL (Upgrade php and mysql versions)

- Управление локальным сервером (Manage localhost)

- Настройка MySQL (Configure MySQL servers)

- Настройка memcached (Configure memcached servers)

- Фоновые задачи (Background tasks in the pool)

-

Управление сайтами (Manage sites in the pool)

- Создание и удаление сайта (Create\Delete site)

- Настройка задач cron (Change cron tasks on site)

- Настройка почтового сервера (Change e-mail settings on site)

- Настройка https на сайте (Change https settings on site)

- Настройка резервного копирования сайта (Change backup settings on site)

- Настройка NTLM-авторизации на всех сайтах (Configure NTLM auth for all sites)

- Настройка xmppd|smtpd сервисов для сайта (Configure optional services (xmppd|smtpd) for site)

- Настройки NGINX в BitrixVM для работы с композитом

- Сайты с ошибками (Show sites with errors)

- Управление sphinx (Manage sphinx in the pool)

- Управление веб-серверами (Manage web nodes in the pool)

- Мониторинг (Monitoring in pool)

-

Дополнительные настройки BitrixVM

- Изменение стандартных настроек BitrixVM без отключения автоподстройки

- Увеличение дискового пространства BitrixVM

- Добавление ssl-сертификатов в BitrixVM

- Подключение Swap-раздела

- Дополнительные настройки и отладка msmtp

- Корректное монтирование Windows-ресурсов

- Настройка отправки Nagios-уведомлений в BitrixVM 5.1.3

- Выполнение всех агентов на Cron

- Опции монтирования

- Подключение IDE

- BitrixVM API для провайдеров

-

Виртуальная машина BitrixVM v4.3 (архив)

- Введение

- Запуск виртуальной машины BitrixVM

- Настройка почтового сервера

- Создание кластера master-slave

- Добавление дополнительного сайта

- Мониторинг сервера

- Автоматическое создание резервной копии

- Настройка сервера поиска Sphinx

- Обновление виртуальной машины VMBitrix

- Перенос продукта «1C-Битрикс» на виртуальную машину BitrixVM

-

Дополнительные настройки BitrixVM

- Изменение стандартных настроек BitrixVM без отключения автоподстройки

- Настройка почты на VMBitrix

- Увеличение дискового пространства BitrixVM

- Подключение Swap-раздела

- Корректное монтирование Windows-ресурсов

- Настройка memcached

- Настройка Postfix для отправки почты

- Выполнение всех агентов на Cron

- Опции монтирования

- Настройка NTLM-авторизации

- Подключение IDE

-

Виртуальная машина BitrixVM v7.x (архив)

1. Настроить NTLM-авторизацию для сайта (1. Configure NTLM settings for the site)

Дата последнего изменения: 13.11.2024

Подключение сервера AD

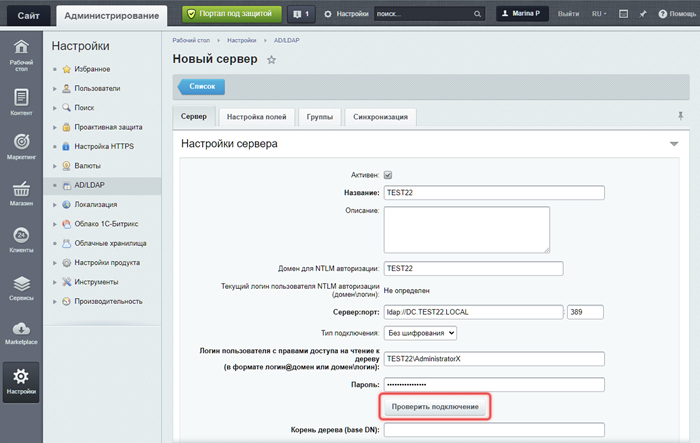

Откройте административный раздел сайта. Обновите модуль AD/LDAP интеграция до версии 24.100.0.

Перейдите в раздел Настройки > AD/LDAP и добавьте новое подключение к AD серверу. В настройках отметьте Активен и укажите:

- Название подключения

- Домен для NTLM авторизации

Обязательно заполните поле Домен для NTLM авторизации. Виртуальная машина использует его в дальнейшей настройке.

- Сервер и порт

- Логин и пароль пользователя с правами на чтение дерева

Нажмите кнопку Проверить подключение. Если подключение к AD серверу успешно установлено, продолжите настройки. Заполните:

- корень дерева (base DN)

- параметры схемы сервера (AD/LDAP)

- соответствие полей пользователя и атрибутов LDAP

- импорт отделов и структуры компании

- соответствие групп пользователей

- периодическую синхронизацию

Настройки в BitrixVM

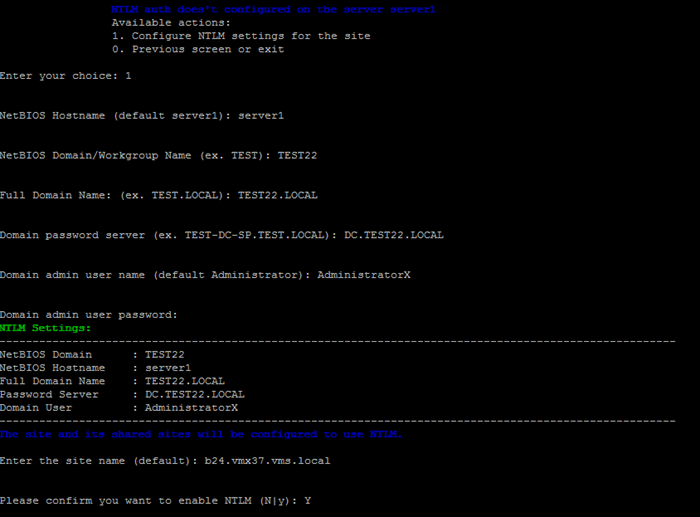

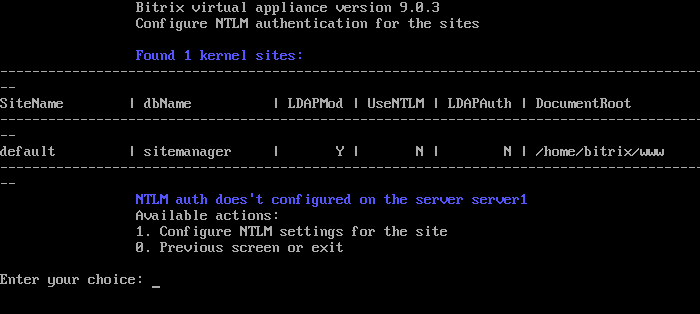

Откройте меню виртуальной машины и перейдите в 8. Configure pool sites > 7. Configure NTLM auth for sites.

Запустите мастер 1. Configure NTLM settings for the site и укажите:

- NetBIOS Hostname (default server1) — имя сервера в пуле. В примере

server1 - NetBIOS Domain/Workgroup Name (ex. TEST) — домен. В примере

TEST22 - Full Domain Name: (ex. TEST.LOCAL) — fqd домена. В примере

TEST22.LOCAL - Domain password server (ex. TEST-DC-SP.TEST.LOCAL) — контроллер домена. В примере

DC.TEST22.LOCAL - Domain admin user name (default Administrator) — имя пользователя и его пароль. В примере

AdministratorX / ************ - Enter the site name (default) — имя сайта. В примере

b24.vmx37.vms.local

BitrixVM запустит задачу ntlm_create_***, которая:

- установит необходимые пакеты

- сконфигурирует службы и перезапустит их

- введет виртуальную машину в домен

- добавит настройки NTLM авторизации в модуле ldap для указанного сайта

Дополнительно настраивать модуль AD/LDAP в административной части сайта не нужно. Мастер:

- отметит опцию Использовать NTLM авторизацию

- установит в параметре Сервер домена по умолчанию значение из Домена для NTLM авторизации, которое указывали в настройках подключения к серверу AD

- включит переадресацию NTLM авторизации на порты 8890 и 8891

- зарегистрирует зависимости модулей main и ldap

Проверить текущие выполняемые задачи можно с помощью меню 10. Background pool tasks > 1. View running tasks. Лог-файлы выполнения задач находятся в директории

/opt/webdir/temp.Как работает NTLM

Механизм NTLM авторизации работает следующим образом:

- Неавторизованный посетитель заходит на сайт. Обработчик события перенаправляет его на открытый порт Apache:

8890для протокола http8891для протокола https

- Apache выполняет NTLM-авторизацию пользователя и перенаправляет его обратно на сайт на порт:

80для протокола http443для протокола https

- Следующие переходы по сайту пользователь выполняет в обычном режиме.

Работа по https для SSL Let's Encrypt сертификатов или для самоподписанных SSL сертификатов поддерживается в случаях:

- если на сайт установили SSL сертификат до настройки NTLM роли

- если сначала включили NTLM роль и SSL сертификат настроили после